8月初發(fā)生的臺積電事件沸沸揚揚持續(xù)了一周時間,先是3日晚上出現(xiàn)了有關“臺積電遭遇病毒入侵”的消息,隨后這病毒從新竹擴散至臺中和臺南廠區(qū),導致臺積電設備停產。而6日晚公司發(fā)言人指出已于下午恢復生產,并告知此次事故不是黑客、內鬼導致,而是人為操作失誤,病毒由新設備帶入,因生產設施中運行關鍵工序的Windows 7操作系統(tǒng)未打補丁而使設備中招。

這個原因讓不少人覺得啼笑皆非,往常大型企業(yè)中病毒背后多有人做怪,此次卻僅僅因為工人操作失誤出了這樣一場鬧劇。差錯雖小,造成的損失卻巨大,有數(shù)據(jù)測算說此次電腦病毒風波至少要讓臺積電損失十億以上。

事實上,隨著智能制造產業(yè)的深入,工業(yè)領域中因病毒而導致巨額損失的現(xiàn)象并不鮮見。早先我國某殺毒軟件情報中心發(fā)布勒索軟件趨勢報告就指出,勒索病毒攻擊的主要目標目前已從個人慢慢轉向“勒索價值更高”的企業(yè)服務器。防范于未然是相關企業(yè)避開攻擊的關鍵。那么,今天筆者就來說說食品工業(yè)相關企業(yè)如何從臺積電事件中學會防范于未然。

現(xiàn)象:臺積電此次病毒來源為新設備,病毒由上方供貨商傳入。

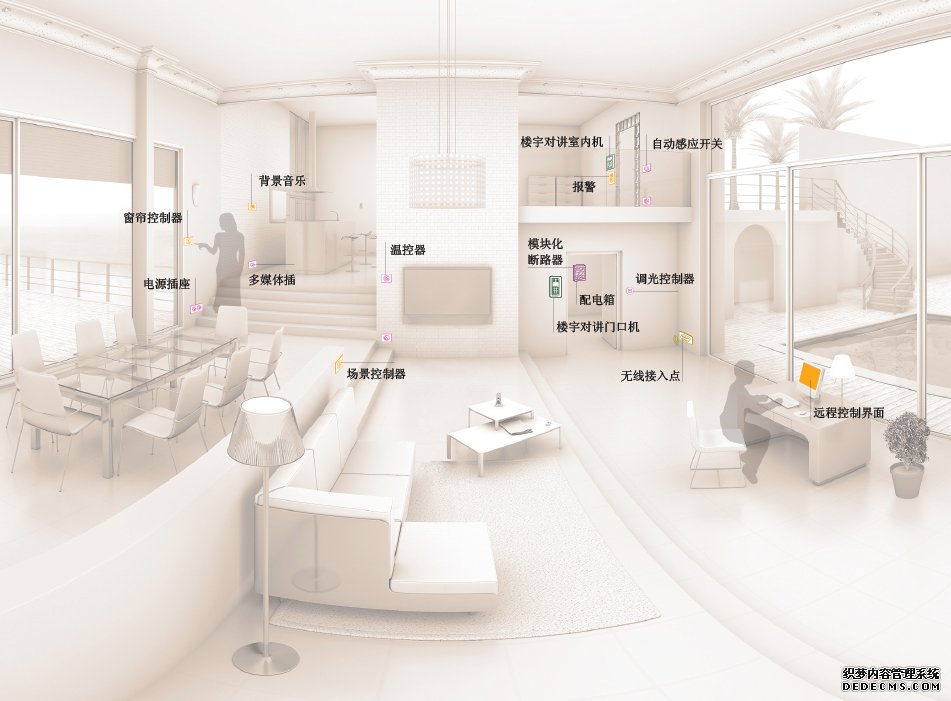

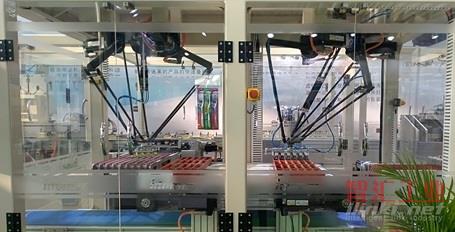

防范手段:如今食品機械設備正處于智能制造風口,不少企業(yè)嘗試利用智能化設備進行食品機械設備生產,也在不斷投入資金研發(fā)智能化食品機械設備。作為上下游都有智能化設備身影的產業(yè),食品機械設備企業(yè)所受到的風險無疑是雙倍的。不僅要求相關企業(yè)在升級更換生產線過程中注重對新生產線的檢查,還要求企業(yè)在輸出智能化食品機械設備時對設備進行病毒檢測查殺。

現(xiàn)象:臺積電事實上自身設置了一套嚴密的新機檢查作業(yè)程序,但因為病毒機制不同, 該病毒只能通過先殺毒再開機方式消滅,操作人員則先開機再掃毒造成病毒入侵。并且該病毒攻擊了去年就研制出相關補丁的445端口。

防范手段:理論上來說,先掃毒再開機,還是先開機再掃毒對許多病毒的偵測效果是一樣的。但病毒的攻擊方式、范圍一直在不斷變動,死守傳統(tǒng)理論進行設備的病毒防護顯然是不現(xiàn)實的。這就要求食品機械設備企業(yè)要不斷更新自身的知識體系,及時了解病毒相關資訊,對設備進行不斷完善升級才有可能將病毒拒之門外。

現(xiàn)象:此次病毒導致臺積電北、中、南各地廠房全線癱瘓主要是因為這些地方的生產設備都連接在同一個生產內網(wǎng)。

防范手段:臺積電將設備連接至同一生產內網(wǎng)實際上是出于效率的考量,這值得我國食品機械設備生產企業(yè)借鑒。但問題在于這個生產內網(wǎng)不只和外部網(wǎng)絡隔離,也和OA內網(wǎng)隔離,再加上臺積電自身的防范體系,使得生產內網(wǎng)內的設備防護得不到相應重視,臺積電下屬三個工廠無一逃過就是最好的論證。可見即便已經事先搭建好牢固的防護墻也需要不時進行加護修補。

但不可否認的是,此次波及三個大型園區(qū)的病毒事件卻只花了三天時間就得到了妥善解決,足以顯示出臺積電擁有完善的網(wǎng)絡安全監(jiān)測手段和高效的應急預案。尤記得之前有巧克力工廠遭受病毒攻擊,超過一周還未能恢復生產,足可見食品工業(yè)行業(yè)與半導體產業(yè)在病毒防護、整治方面的差距。要縮短這一差距還需要食品工業(yè)行業(yè)相關企業(yè)重視病毒防護,及時更新相關觀念,避免因病毒造成巨大的生產損失。

(審核編輯: 林靜)

分享